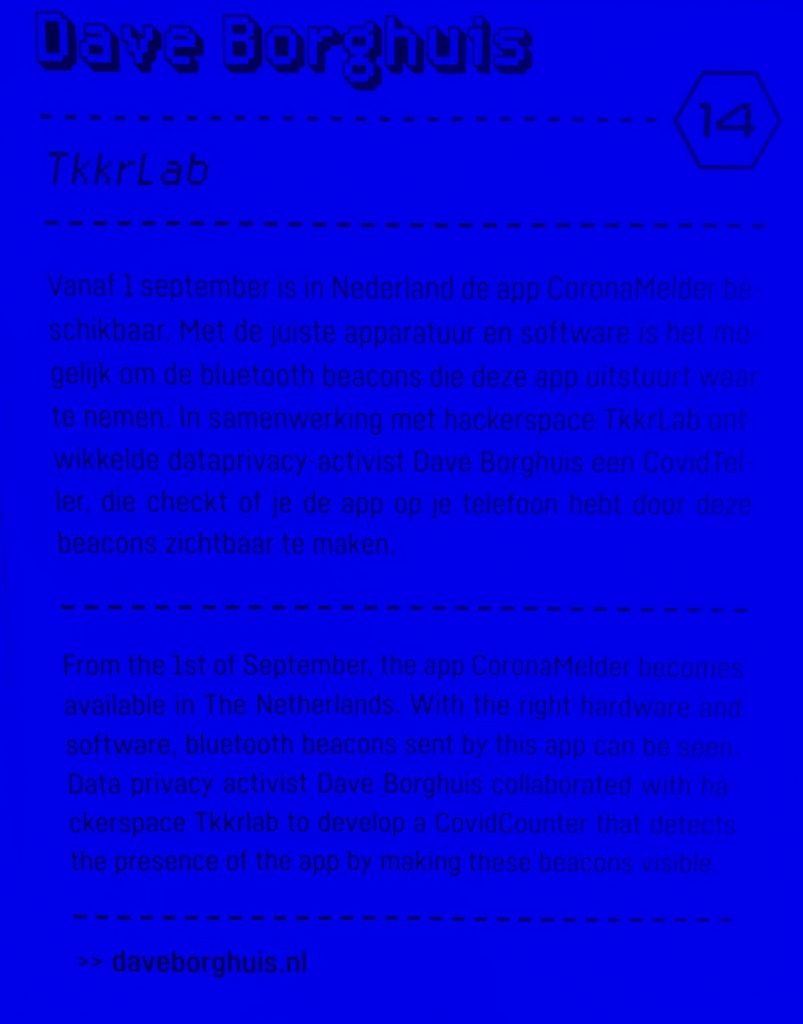

Dit artikel is aanvulling op mijn vorige artikel over boete AP aan de gemeente Enschede.

Mijn conclusie is dat ondanks alle beloftes van RMC de gegevens NIET anoniem zijn. Indien de gegevens echt anoniem zou zijn kun je niet leefpatronen uit de data halen. Het feit dat Autoriteit Persoonsgegeven (AP) in hun rapport heeft aangetoond dat dit wel kan (voor 4 personen, o.a. een nachtelijke wandelaar) geeft aan dat de ‘CittyTraffic methode’ niet afdoende is om de gegevens te anonimiseren. Bovendien moet privacy belang worden afgewogen tegen belang van bijhouden statistieken. Hierbij geeft AP aan dat je onbespied moet kunnen rond bewegen, dus wifitracking niet is toegestaan.

RMC geeft aan dat men niet de methode heeft aangepast sinds 1 januari 2019, dus de situatie nu is nog gelijk aan wat AP heeft onderzocht en in hun rapport hebben aangegeven.

Het lijkt me dat gemeenten die de wifi tracking van RMC (en andere soortgelijke partijen) gebruiken nog eens goed kijken naar de uitslag van AP en zich kritisch opstellen naar RMC. Deze partij levert wel de dienst maar krijgen niet te boete, de gemeente krijgt deze en zij zijn ook de partij die nu risico op de boete lopen.

RMC heeft naar aanleiding van uitspraken AP een FAQ gemaakt. Naar mijn mening word het wel erg positief voorgesteld voor RMC, dus hieronder herhaal ik de vragen waarbij ik commentaar heb.

Korte samenvatting :

- Gegevens worden niet voor 24 uur maar uiteindelijk voor 6 maanden opgeslagen.

- Sensor staat op een specifieke lokatie, de wifi gegevens kun je hiermee combineren.

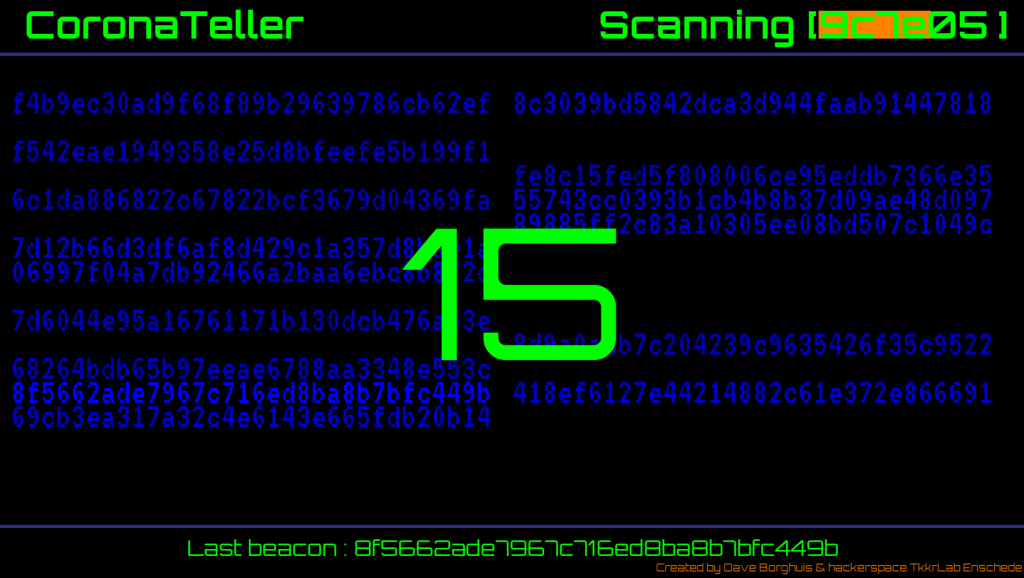

- Van MAC adres word een hash gemaakt van 9 posities. Deze is nog steeds uniek genoeg om een telefoon (en dus persoon) te volgen, wat AP dan ook voor 4 personen heeft gedaan (vanaf pg 48 rapport). Zie ook artikel AP over hashes.

FAQ RMC nav uitspraak AP

Bezoekerstellingen middels wifi, hoe werkt dat?

Eigenlijk is de methode vergelijkbaar met de ouderwetse handklikker. Wij tellen en turven, maar dan automatisch aan de hand van wifi-signalen. Alleen als wifi op een smartphone staat ingeschakeld wordt deze dus geteld.

De wifi-sensoren registreren alle passanten die een apparaat bij zich hebben en daarop wifi aan hebben staan (het apparaat zendt regelmatig zogenaamde probe requests). De wifi-sensor registreert het MAC-adres, tijdstip en signaalsterkte. Dus niet de locatie.

Sensor staat op locatie, dus deze is wel bekend en word later in de statistieken ook hiermee gekoppeld.

Het MAC-adres wordt op de sensor gepseudonimiseerd.

Hash naar 12 posities

Als de sensor gedurende een bepaalde tijd geen signaal meer ontvangt, dan wordt de status aangepast. De data worden met vertraging doorgestuurd naar een centrale server waar de data worden geanonimiseerd en verder worden verwerkt om tot tellingen te komen.

Dezelfde hash maar dan 9 posities (laatste 3 posities verwijderd). Nog steeds uniek

De bewerkingen worden slechts gedaan om te komen tot het aantal bezoekers. De data worden op geen andere wijze bewerkt en/of geanalyseerd en niet langer dan noodzakelijk opgeslagen maar nooit langer dan 24 uur.

Dagtabel is max 24 uur, deze word overgezet naar database waar het 6 maanden wordt opgeslagen.

De tellingen van Citytraffic zijn vergelijkbaar met de methode hoe files in Nederland worden gemeten. De methode voldoet aan alle Europese wetgeving.

Waar worden de verzamelde gegevens voor gebruikt?

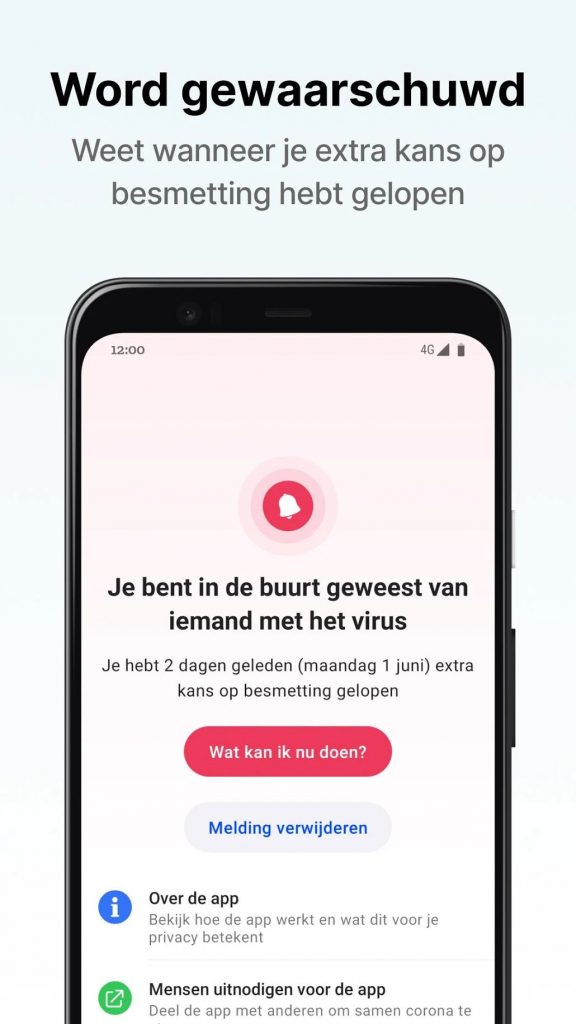

De gegevens kunnen worden gebruikt om de drukte in een winkelstraat te meten. Dit levert hele relevante en noodzakelijke informatie op in het kader van openbare bestuur en veiligheid. Het is informatie die door zowel lokale als nationale overheidsorganen wordt gebruikt, zeker bij de bestrijding van de coronapandemie.

Verzamelen van gegevens moet worden afgewogen met belang privacy burgers. AP concludeert dat privacy gegeven zwaarder wegen dan belangen van gemeente. Bovendien zijn er andere privacy vriendelijke methoden beschikbaar, wifitracking is niet de enige manier om bezoekersaantallen te verkrijgen.

Deze gegevens worden ook gebruikt door retailers die vergelijkingen maken met hun eigen bezoekersaantallen of beter personeel willen plannen.

Op basis van deze informatie kan er worden besloten om de toegang tot een winkelstraat tijdelijk te beperken, wanneer blijkt dat het te druk wordt, of worden winkeltijden in algemene zin aangepast

Wat is het verschil tussen wifi-tracking en wifi-tellen?

Bij wifi-tracking worden individuen gevolgd, aaneengesloten in tijd en plaats. Een wifi-telling is gericht op het tellen van groepen op een bepaald moment op een bepaalde plaats. Het verschil tussen wifi-tracking en wifi-telling is simpel: Passanten worden niet gevolgd, maar geteld. Er is niet bekend wie zij zijn, waar zij wonen, waar zij naar toe gaan en welke winkels zij binnen gaan. Buiten het bereik (20meter) van de sensor wordt niets gemeten.

De telefoon kan worden gevolgd door de stad omdat die een uniek (hash) nummer krijgt. Iedere sensor waar deze langs komt krijgt deze hetzelfde hash en dus zou je hem kunnen volgen. AP geeft 4 voorbeelden in rapport dat ze aan hand van de data mensen kunnen volgen.

Hoe anonimiseren jullie de telgegevens?

Om te voorkomen dat een MAC-adres kan worden herleid naar één specifiek apparaat, wordt dit bij telling direct omgezet naar een ander willekeurig nummer op de sensor.

Een MAC adres word omgezet naar hash, hiermee heb je nog steeds een uniek nummer. Iedere keer als je de hash uitrekent van MAC krijg je dezelfde uitkomst, dus kun je terugkijken in de database of je het eerder gezien hebt. Op deze manier kunnen ze zien of je een nieuwe bezoeker bent. Je kunt dezelfde hash terug zijn bij andere sensors, zelfs in andere steden waar RMC deze methode gebruikt. Zo zou je een bezoeker in zowel Enschede als Hengelo terug kunnen zien.

Hierdoor versturen de sensoren nooit MAC-adressen naar de server waar de ruwe tellingen worden verwerkt. CityTraffic werkt alleen met deze niet bestaande nummers. Zodra dit nummer aankomt op de server, wordt het geanonimiseerd.

Hash word word afgeknipt van 12 naar 9 posities, hiermee is het nog steeds uniek.

Dat betekent dat het voor de tweede keer wordt veranderd. We kunnen daarna nooit het nummer meer herleiden naar één apparaat.

Een hash werkt inderdaad maar 1 kant op, maar geeft wel altijd hetzelfde resultaat. Je kunt dus wel kijken of een bepaalde MAC adres dezelfde hash geeft en zo later koppelen met de gegevens in de database. Ik snap hier niet de opmerking ‘tweede keer wordt veranderd’, er word een hash uitgerekend en als het naar server gestuurd worden de laatste 3 posities afgeknipt.

Tot slot wordt de informatie maximaal 24 uur bewaard. De methode voldoet daarmee aan alle Europese wetgeving.

De hash van 9 posities word inderdaad eerst 24 uur opgeslagen in een tijdelijke tabel, deze worden dan dagelijks omgezet naar definitieve database waarin het 6 maanden in opgeslagen blijft.

Wat is de reden dat de AP een boete heeft opgelegd in de zaak rondom wifi-tellingen?

De AP is van mening dat de gemeente zonder grondslag indirecte persoonsgegevens (Mac-adressen) heeft verwerkt van eigenaren/gebruikers van mobiele apparaten waarop de wifi stond ingeschakeld in de binnenstad van Enschede, wifitracking genaamd door de AP. De gemeente Enschede heeft bezwaar aangetekend tegen dit besluit.

We zijn zeer ongelukkig met de boete voor een van onze opdrachtgevers en vinden deze disproportioneel. Het bezwaar van de Gemeente Enschede tegen dit besluit wordt door ons ondersteund. Het tellen van passanten is, zeker in tijden van een pandemie, van groot maatschappelijk belang.

Tellen moet worden afgewogen tegen privacy belang. Dat we nu in periode van covid zitten veranderd dit niet.

Tellen op basis van wifi is daarmee een privacy-veilige en nauwkeurige manier om bijvoorbeeld de drukte in een winkelstraat te meten. Een MAC-adres is niet direct te herleiden naar een individu. Gemeente Enschede telt en volgt niet!

Gegevens zijn wel te traceren naar personen, AP heeft aan de hand van data 4 leefpatronen gemaakt. Als je bekend bent met leefpatronen zou je via een camera of ter plekke kunnen kijken wie dit is. Cittytrafic methode volgt telefoons (en hiermee personen)

Welk standpunten heeft de Gemeente Enschede ingenomen?

De gemeente kan zich niet vinden in deze uitspraak en beraadt zich op eventuele vervolgstappen. De gemeente Enschede neemt de privacy en de bescherming van persoonsgegevens van haar inwoners zeer serieus. Bij de opdrachtverlening voor de wifimetingen in 2017 is binnen het kader van de destijds geldende privacywet- en regelgeving gewerkt. Toen een jaar later de Algemene Verordening Gegevensbescherming (AVG) werd ingevoerd, is actief gehandeld om ook aan de AVG te voldoen. De Autoriteit Persoonsgegevens gaat uit van een theoretisch scenario dat mogelijk individuen zouden kunnen worden geïdentificeerd. De gemeente is van mening dat identificatie van individuen aan de hand van de verwerkte data uit de anonieme wifimeting niet mogelijk is.

“Wij voelen ons ten onrechte gestraft voor iets dat wij niet beoogden en wat ook feitelijk niet is gebeurd. Het waarborgen van de privacy van onze binnenstadbezoekers is altijd een voorwaarde geweest. Bezoekerstellingen zijn nodig om het effect van investeringen en beleid in je stad te meten. Het kunnen monitoren van de drukte in je stad is nu actueler dan ooit, en wij zijn geblinddoekt. Extra wrang is dat bij de Autoriteit Persoonsgegevens nu een door de MOA – expertise center voor marktonderzoek – opgestelde gedragscode voor statistische wifitellingen ter goedkeuring is voorgelegd. De Autoriteit Persoonsgegevens is dus aan de ene kant aan het meedenken, terwijl het aan de andere kant een zware boete uitdeelt.”

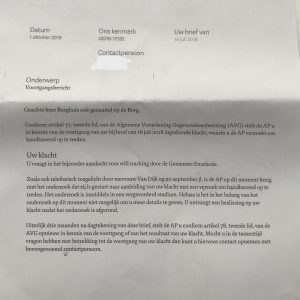

Het is voorgelegd, maar ivm onderzoek gaf AP geen antwoord. Brief AP 30 Nov 2018 wifitracking alleen onder specifieke voorwaarden is toegestaan. Volgens gemeente ‘expert’ geraadpleegd die heeft beoordeeld dat het goed was. Het is mij niet duidelijk welke expert dit was en hoe deze evaluatie heeft plaatsgevonden. Als de expert iemand van RMC was krijg je natuurlijk ‘slager keurt zijn eigen vlees’ en is de uitkomst alles behalve objectief. Als op dit punt de gemeente kritisch was geweest hadden ze kunnen inzien dat de privacy van de burgers niet gewaarborgd kon worden en wellicht gestopt met de wifitracking.

Is wifitellen nu verboden in Nederland?

Nee. Wifitellen – volledigheidshalve “statistisch passantenonderzoek met behulp van een wifi-signaal” genoemd – is toegestaan, mits er goed wordt uitgelegd waarvoor het nodig is en de persoonsgegevens geanonimiseerd zijn. In een brief aan de VNG gaf toenmalig minister Dekker aan dat hiervan sprake kan zijn als toepassing van deze methode nodig is voor het handhaven van de veiligheid of het bewaken van de openbare orde. Dit wordt ook onderschreven in de meest recente uitspraak van de Autoriteit Persoonsgegevens.

Volgens brief AP 30 November 2018 alleen in uitzonderlijke omstandigheden. Denk aan evenementen waarbij belangrijk is om aan crowdcontrol te doen. Dat is dan voor een beperkt gebied voor een beperkte periode. Dit is heel wat anders dan personen 24/7 in gehele binnenstad te volgen, waarvoor deze uitspraak ligt van AP dat dit niet mag.

Wat betekent deze uitspraak voor andere gemeenten die gebruikmaken van wifitellen?

Als uitvoerder garandeert Bureau RMC dat de huidige Citytraffic telmethode technisch voldoet aan alle huidige wet- en regelgeving. Telgegevens worden, nadat ze zijn geanonimiseerd,

AP heeft aan de hand van de gegevens database van 4 personen leefpatronen kunnen bepalen. Indien gegevens echt geanonimiseerd waren had je dit niet kunnen doen. Conclusie is dus dat gegevens NIET geanonimiseerd zijn!

niet langer dan 24 uur bewaard.

Ze staan max 24 uur in dagtabel, gegevens worden dagelijks omgezet in de database waar ze 6 maanden blijven opgeslagen.

Hiermee wordt voldaan aan de AVG voor de verwerking van persoonsgegevens.

Volgens AP niet, vandaar de boete

Opdrachtgevers dienen ook te voldoen aan de AVG. Dat houdt onder andere in dat:

- Een wettelijke grondslag is bepaald en dat dit goed is vastgelegd. Zie artikel 6, lid 1e op pagina 36.

- Organisaties die wifi-tellingen inzetten, passanten en/of bezoekers hierover helder dienen te informeren.

- De bewaartermijn is afgestemd op het doel van de meting.

- De persoonsgegevens privacy proof worden verwerkt in overeenstemming met de verwerkersovereenkomst en de daaraan ten grondslag liggende wettelijke bepalingen.

- Er een verwerkersovereenkomst is. Neem gerust contact met ons op als er geen verwerkersovereenkomst is zodat we u kunnen helpen.

Zie hier voorbeelden die kunnen worden gebruikt: VNG en MOA

Gaat Bureau RMC haar methode veranderen naar aanleiding van de uitspraak in Enschede?

Op dit moment is daar geen reden toe. Bureau RMC behandelt alle gegevens als persoonsgegevens en handelt in lijn met de gedragscode die is opgesteld door de MOA, brancheorganisatie voor marktonderzoekbureaus. Onze methode is privacy proof.

Vind AP niet, zie 4 voorbeelden van persoenen.

Zodra deze gedragscode of andere vorm van wetgeving vereisen dat de meetmethodes aangepast moeten worden, dan zullen we dit uiteraard doen.

Graag, ik zie jullie nieuwe methode graag tegemoet.