Na 1017 dagen (2 jaar, 9 maand en 12 dagen) krijg ik eindelijk antwoord op mijn handhavingsverzoek aan Autoriteit Persoonsgegevens (AP). Kort samengevat lijkt AP me in alle punten gelijk te geven en geeft de gemeente Enschede een bestuurlijke boete van € 600.000 . gemeente gaat hierin nog wel in beroep, maar de uitspraak van AP is vandaag officieel gepubliceerd. Al met al ben ik vanaf 24 Oktober 2017 hiermee bezig geweest, dus 1283 dagen, (3 jaar en 6 maanden)

Mijn mening over rapport AP

Volledig rapport kun je downloaden via AP.

Zelf ben ik blij dat deze uitspraak er ligt. De boete was niet mijn doelstelling, ik wou alleen dat gemeente Enschede / Bureau RMC (marketing bedrijf dat de uitvoering doet en rapporten maakt) zou stoppen met de wifi tracking. De boete laat wel zien dat AP van mening is dat dit een ernstige overtreding is. Persoonlijke gegevens (hash MAC + locatie + datum / tijd) word voor 6 maanden opgeslagen zonder dat hiervoor een noodzaak is, een ernstige overtreding van de privacy van Enschedese burgers.

Met deze uitspraak ga ik van uit dat veel gemeenten per direct zullen stoppen met wifi tracking. Een mooie overwinning voor de privacy in heel Nederland en wellicht ook in Europa (Ik ga de europese Piraten hierover informeren).

Hieronder vind je uitleg over het gehele proces en meer inhoudelijk commentaar van mij.

Verkort historisch overzicht

Volledige dossier kun je hier vinden, hieronder staan de belangrijkste gebeurtenissen.

Op 6 september 2017 start gemeente Enschede met wifi tracking om dagelijkse bezoekersaantallen te verkrijgen. De gemeente wil met deze gegevens zien welke maatregelen welk effect hebben en de ondernemers over bezoekersaantallen informeren.

Vanaf het begin zijn hierbij vragen gesteld in verband met privacy. Raadsleden van CDA en SP stelden vragen en ik ging ook in gesprek met de gemeente. Naar mijn mening was het volgen van mensen 24/7 in de stad een grove inbreuk van de privacy. In de stad moet je onbespied kunnen rondbewegen, zonder dat je zelf hiervoor maatregelen moet nemen (zoals wifi op je telefoon uitzetten). Indien men wifi-tracking in een winkel toepast kan men er nog voor kiezen om die winkel niet in te gaan, de keuze om bijvoorbeeld de binnenstad niet in te gaan is wel een hele grote beperking in je vrijheden.

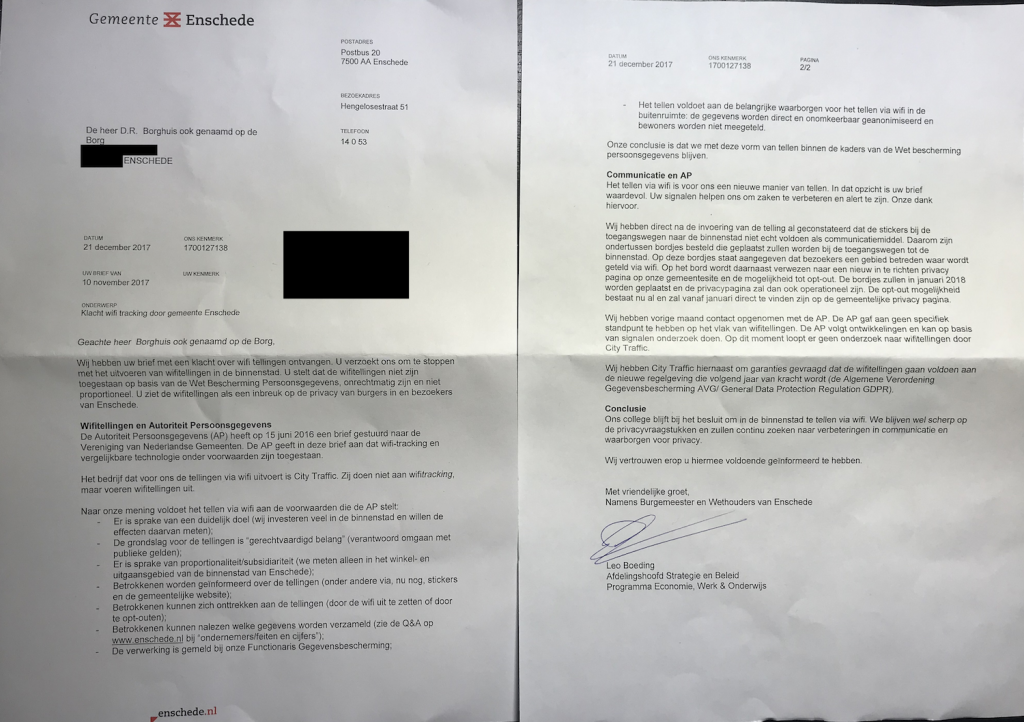

Op 10 november 2017 had ik een klacht bij de gemeente ingediend, dit gaf niet mijn beoogde resultaat. Op 17 juli 2018 heb ik een handhavingsverzoek ingediend bij autoriteit persoonsgegevens.

Op 30 november 2018 heeft AP aan alle gemeentes een brief gestuurd dat “wifi-tracking alleen in uitzonderlijke omstandigheden zijn toegestaan “. Naar aanleiding hiervan had gemeente Enschede de wifi tracking tijdelijk gestopt. Na aanpassing in het systeem (volgens RMC is er overgegaan van pseudonimiseren naar anonimiseren) word de wifi-tracking vanaf 1 januari 2019 in Gemeente Enschede weer voortgezet.

Vandaag 29 april 2021 is rapport van AP gepubliceerd waarbij ik in al mijn punten gelijk word gegeven. gemeente Enschede krijgt een boete opgelegd van € 600.000

Enkele punten uit rapport handhavingsverzoek

- Gemeente was van mening dat het aanspraak kon maken op ‘gerechtvaardigd belang’ en daardoor via wifi-tracking statistieken zou mogen bijhouden. Echter volgens AP moet dit worden afgewogen tegen belang van privacy van de burgers, AP is van mening dat statistieken op een minder privacy ingrijpende manier ook bijgehouden kan worden en dat de burger zich onbespied door de stad moet kunnen bewegen.

- Gemeente Enschede wordt door zijn active rol gezien als verwerkingsverantwoordelijke en dus ook verantwoordelijk voor wat er met alle data gebeurt. Deze verantwoordelijkheid kan men dus niet eenvoudig contractueel doorschuiven naar uitvoerende partijen. De gemeente had moeten nagaan of de privacy voldoende werd gewaarborgd door de gebruikte technieken. Gemeente heeft dit nagelaten en op vertrouwd dat de leverancier dit naar behoren regelt.

- Ook na ‘anonimiseren’ zijn de gegevens persoonsgegeven volgens AP. Dit wordt ook heel mooi aangetoond door de analyse door AP dat enkele leefpatronen uit de data kon worden gedestilleerd (zie vanaf pg. 47).

Dus ondanks alle beloftes van RMC is de “CityTraffic-methode” dus geen goede manier om gegevens te anonimiseren. (Zie ook mijn opmerking bij techniek) - Opmerkelijke feit : er word verwezen naar “Breyer” veroordeling (zoek op ECLI:EU:C:2016:779), dit ging of een dynamisch IP-adres een persoonsgegeven is. Patrick Breyer is tevens een Piraat en zit nu in het Europese parlement. Mooie bevestiging dat er meer piraten voor privacy opkomen.

Over de gebruikte technieken

Ondanks vele vragen aan RMC is me tot nu toe nooit echt duidelijk geworden hoe men precies de hash berekende of hoe de pseudonimiseerde gegevens worden geanonimiseerd. Door het rapport van AP is het eindelijk meer duidelijk wat er gebeurt. Hieronder beschrijf ik kort de stappen die RMC met de data uitvoerde.

Op een consumenten Wifi router is openWRT geïnstalleerd en wordt met behulp van ‘airodump-ng’ bijgehouden welke MAC-adressen er voorbij komen. Deze gegevens word naar een eigen geschreven stukje software gestuurd, berekend de hash (12 tekens lang) en verstuurt dit naar de server als het MAC-adres voor de eerste keer gezien wordt en als het MAC-adres langer dan 2 minuten niet meer gezien is.

Van de binnengekomen hash op de server worden de laatste 3 tekens verwijderd (‘geanonimiseerd’) en opgeslagen in een tijdelijke tabel. Deze wordt dagelijks overgezet naar de database na het filteren op de opt-out adressen en de bewonersfilters. Hierin blijven de gegevens 6 maanden staan. Vanuit deze database worden dan de diverse rapportages gemaakt voor gemeente Enschede.

Opmerkingen over de techniek:

- Berekening van hash (eigen methode gebaseerd op sha256) is nog steeds onduidelijk, maar dit maakt voor de discussie niet uit. Wat wel belangrijk is dat de hash volgens de ‘CityTraffic Methode’ 12 tekens lang is, terwijl normaal een sha256 een string geeft van 64 tekens. Een normaal MAC adres is ook 12 tekens lang, maar dat zal vast toeval zijn.

- Voor het anonimiseren van de gegevens verwijdert men de laatste 3 tekens, dus van 12 tekens naar 9 tekens. Er word nergens duidelijk gemaakt waarom dit voldoende zou moeten zijn (bijvoorbeeld door middel van onderzoek privacy expert) om te anonimiseren. Zie ook de blogpost van AP over afknippen van hashes. In een semi-onderzoek van mezelf zou je minimaal naar 4 tekens of minder moeten gaan. Disclaimer, ook dit geeft nog steeds geen 100% garantie dat gegevens dan anoniem zijn!!

- De bewonersfilters word er dagelijks gekeken of hash van MAC word gezien tussen 5:00-7:00 EN 22:00-24:00. Als je op een van deze tijdstippen dus niet thuis bent of je MAC-adres word niet gezien kom je alsnog in de database terecht.

Wat had men kunnen doen?

Goed anonimiseren van data is een vakgebied, door een beetje te rommelen met getallen of een string in te korten ben je er niet. Er zijn genoeg gevallen bekend dat men een database geanonimiseerd en gepubliceerd heeft en dat wetenschappers er toch weer personen uit konden identificeren, helemaal als je dit kunt combineren met andere data. Zie de onderstaande tips dan ook niet als een officieel advies, raadpleeg een expert als je hiermee bezig gaat! Dit gezegd hebbende toch wat tips die ik zelf zo kan bedenken :

- Je zou alleen de drukte van betreffende acces point kunnen versturen naar database. Omdat dit alleen een totaal is en geen persoonsgegeven (MAC/hash) is privacy dan geen problemen meer.

- Voor heel Enschede (en Nederland) is er 1 methode gebruikt om hash te berekenen. Hierdoor kan men 1 persoon over een periode van 6 maanden volgen (door Nederland). Men zou een ‘salt’ kunnen gebruiken die per lokatie en/of dag wijzigt. Hierdoor zou men een persoon voor max. 1 dag kunnen volgen. Nadeel is natuurlijk wel dat men niet meer kan zien of een bezoeker eerder is geweest.

- Indien men een hash gebruikt deze inkorten naar 4 tekens of minder, waardoor je ‘collissions’ krijgt en dus mensen bij elkaar optelt en daardoor niet individueel meer zijn te volgen.

- Andere methode gebruiken dan wifi-tracking, genoemd wordt infrarood telling maar er zijn vast wel meerdere anonieme technieken te bedenken. Hierin had ik in start de project ook suggesties gedaan aan gemeente Enschede.

Reactie op commentaar gemeente Enschede

Inmiddels heeft gemeente Enschede reactie gegeven op besluit, hier wil ik graag even op ingaan.

Ze geven aan dat ze graag eerst een waarschuwing zouden willen krijgen.

Eerste signaal was de vragen over privacy van SP en CDA (en mij) tijdens de invoering, dan weet je dat je zorgvuldig hiermee om moet gaan. Daarna heb ik een klacht ingediend bij de gemeente, waar niks uitkwam. Vervolgens hebben alle gemeenten in Nederland op 30 november 2018 een brief ontvangen van AP, waarin aangegeven word dat wifi tracking alleen in uitzonderlijke gevallen mocht. Naar aanleiding van deze brief heeft de gemeente de wifi tracking inderdaad tijdelijk gestopt, maar men heeft er voor gekozen om (na aanpassingen van leverancier) weer verder te gaan met wifi-tracking. Was men op dat moment niet doorgegaan met de wifi tracking hadden ze waarschijnlijk ook geen boete gekregen.

Tevens geeft de gemeente aan dat men wifi tracking nodig heeft om een innovatieve stad te kunnen zijn, een ‘smart city’. Ik heb geen bezwaren tegen het idee om een stad slim te maken, maar zorg er dan wel voor dat de privacy van je burgers heel goed gewaarborgd word. Met andere woorden, je kunt prima innoveren EN privacy veilig zijn, dat zijn geen tegengestelde waarden.

In de media

- Tubantia : Big Brother in Enschede

- Tubantia : Reactie Enschede

- NOS site / NOS 20:00 journaal

- Trouw (tekst)

- TvOost (tekst) (youtube video)

- Tweakers (tekst)

- RTL-nieuws (tekst)

- Geenstijl (tekst)

- 1Twente (youtube video)

- Eenvandaag

- Reactie van gemeente Enschede zelf.

- Interview op Hofsteek Omroep (helaas zonder linkje om terug te luisteren)

- Deelname aan angrynerds (youtube)

- Computable (tekst)

- Hackaday (tekst Engels)

- PZC (krant Vlissingen)